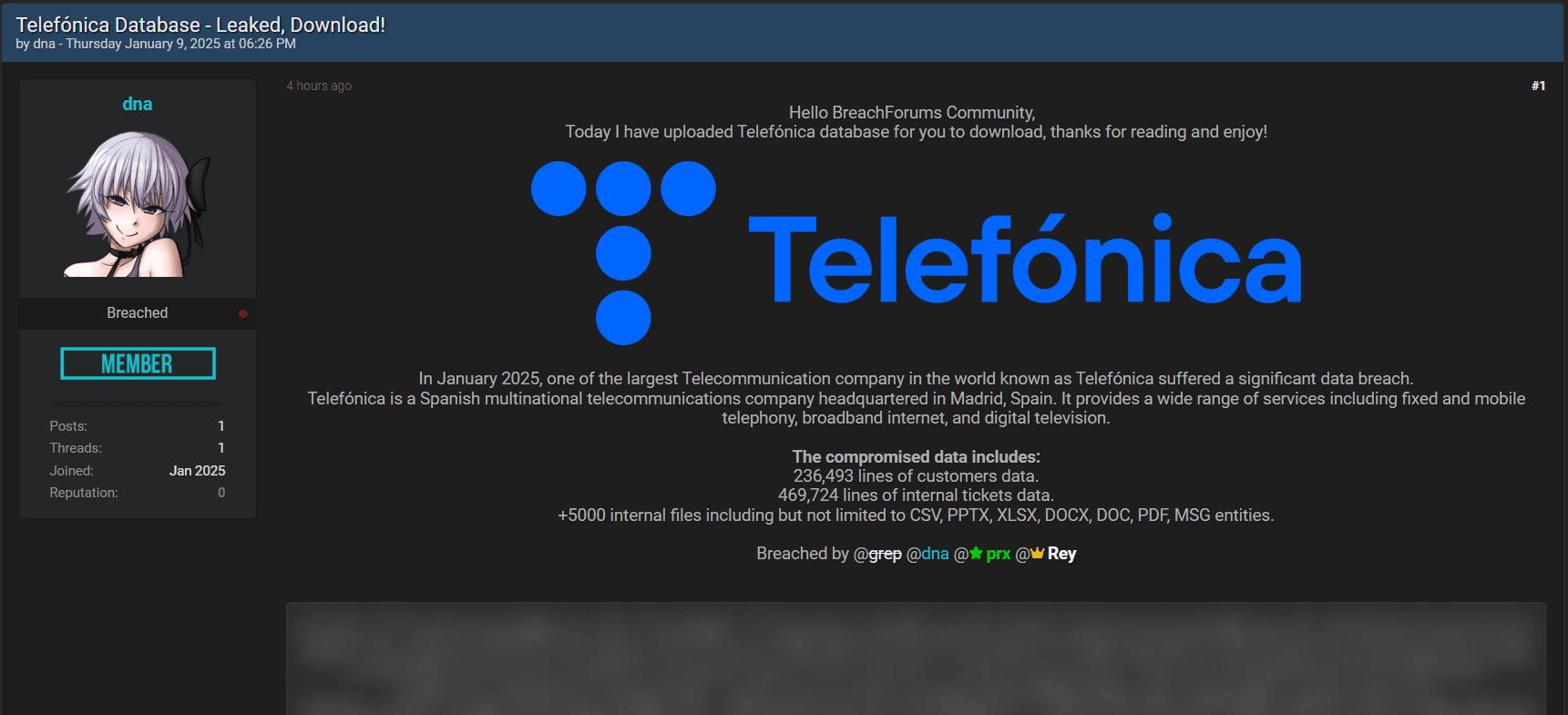

Bitwarden CLI Comprometido

Ataque a la Cadena de Suministro Expone Secretos de Desarrolladores

Juan David Rosas Salas

Categorías:

Hacking2026-04-27

La confianza en las herramientas de gestión de contraseñas acaba de recibir un golpe devastador. Bitwarden CLI ha sido comprometido como parte de la campaña de cadena de suministro de Checkmarx recientemente descubierta y actualmente en curso, según revelan nuevos hallazgos de JFrog y Socket. Este incidente subraya una realidad alarmante: ni siquiera las herramientas diseñadas para proteger nuestros secretos están a salvo de los ciberataques sofisticados.

El Ataque: Anatomía de una Brecha Crítica

La versión del paquete afectada parece ser @bitwarden/cli@2026.4.0, y el código malicioso fue publicado en 'bw1.js', un archivo incluido en el contenido del paquete. Lo que hace particularmente insidioso este ataque es su método de infiltración: el ataque parece haber aprovechado una GitHub Action comprometida en el pipeline CI/CD de Bitwarden, consistente con el patrón observado en otros repositorios afectados en esta campaña.

¿Qué información fue robada?

Según JFrog, la versión maliciosa del paquete roba tokens de GitHub/npm, archivos .ssh, .env, historial de shell, GitHub Actions y secretos de la nube, luego exfiltra los datos a dominios privados y como commits de GitHub.

El alcance del robo es alarmante:

Credenciales locales y de CI/CD: El código malicioso se ejecuta mediante un hook de preinstalación, resultando en el robo de secretos locales, de CI, GitHub y la nube.

Herramientas de desarrollo con IA comprometidas: Lanza un ladrón de credenciales que se dirige a secretos de desarrolladores, entornos de GitHub Actions y configuraciones de herramientas de codificación con IA, incluyendo Claude, Kiro, Cursor, Codex CLI y Aider.

Exfiltración cifrada: Los datos robados se cifran con AES-256-GCM y se exfiltran a audit.checkmarx[.]cx, un dominio que se hace pasar por Checkmarx.

Inyección persistente en workflows: Si se encuentran tokens de GitHub, el malware los usa para inyectar workflows de Actions maliciosos en repositorios y extraer secretos de CI/CD.

El Efecto Dominó: Un Solo Desarrollador Puede Comprometer Toda la Organización

La gravedad de este ataque va mucho más allá de un simple robo de credenciales individuales. Como advierte StepSecurity: Un solo desarrollador con @bitwarden/cli@2026.4.0 instalado puede convertirse en el punto de entrada para un compromiso más amplio de la cadena de suministro, con el atacante obteniendo acceso persistente de inyección de workflow a cada pipeline CI/CD al que el token del desarrollador pueda acceder.

¿Qué significa esto en la práctica? Imagina el siguiente escenario:

➡️ Un desarrollador instala inocentemente Bitwarden CLI versión 2026.4.0

➡️ El malware roba sus tokens de GitHub con permisos para múltiples repositorios

➡️ Los atacantes inyectan workflows maliciosos en proyectos corporativos

➡️ Cada vez que se ejecuta el CI/CD, se filtran más secretos

➡️ La brecha se propaga silenciosamente por toda la infraestructura

La Conexión con la Campaña Checkmarx y Shai-Hulud

Este ataque no es un incidente aislado. Socket dijo que el compromiso sigue el mismo vector de cadena de suministro de GitHub Actions identificado en la campaña de Checkmarx.

El modus operandi de los atacantes:

Los actores de amenaza han sido encontrados abusando de tokens de GitHub robados para inyectar un nuevo workflow de GitHub Actions que captura secretos disponibles para la ejecución del workflow, y usa credenciales npm recolectadas para enviar versiones maliciosas del paquete para distribuir el malware a usuarios downstream.

La huella de "Shai-Hulud"

OX Security identificó una pista inquietante: identificó la cadena "Shai-Hulud: The Third Coming" en el paquete, sugiriendo que esta podría ser la siguiente fase de la campaña de ataque a la cadena de suministro que salió a la luz el año pasado.

Datos públicamente expuestos: Los datos del usuario están siendo exfiltrados públicamente a GitHub, a menudo pasando desapercibidos porque las herramientas de seguridad típicamente no marcan los datos enviados allí. Esto hace que el riesgo sea significativamente más peligroso: cualquiera que busque en GitHub puede potencialmente encontrar y acceder a esas credenciales. En ese punto, los datos sensibles ya no están en manos de un solo actor de amenaza, sino expuestos a cualquiera.

Patrón de exfiltración temático de Dune:

Los datos robados se exfiltran a repositorios públicos creados bajo cuentas de víctimas usando un esquema de nombres temático de Dune en el mismo formato "--<3 dígitos>".

Detalle curioso: El malware está diseñado para dejar de ejecutarse en sistemas si su configuración regional corresponde a Rusia.

La Respuesta de Bitwarden: Contención y Análisis

Cuando contactamos para obtener comentarios, Bitwarden confirmó el incidente. Su declaración completa reconoce la gravedad pero enfatiza las limitaciones del impacto:

Línea temporal del incidente:

➡️ El equipo de seguridad de Bitwarden identificó y contuvo un paquete malicioso que fue distribuido brevemente a través de la ruta de entrega npm para @bitwarden/cli@2026.4.0 entre las 5:57 PM y 7:30 PM (ET) del 22 de abril de 2026.

Alcance del compromiso:

➡️ La investigación no encontró evidencia de que los datos de las bóvedas de usuarios finales fueran accedidos o estuvieran en riesgo, o que los datos de producción o sistemas de producción fueran comprometidos.

➡️ El problema afectó el mecanismo de distribución npm para el CLI durante esa ventana limitada, no la integridad del código base legítimo de Bitwarden CLI o los datos de las bóvedas almacenadas.

Usuarios afectados:

➡️ Los usuarios que no descargaron el paquete desde npm durante esa ventana no fueron afectados.

Acciones tomadas:

➡️ Una vez detectado el problema, el acceso comprometido fue revocado, la versión maliciosa de npm fue deprecada, y los pasos de remediación se iniciaron inmediatamente.

CVE emitido:

➡️ Se está emitiendo un CVE para Bitwarden CLI versión 2026.4.0 en conexión con este incidente.

El Ataque Inicial: GitHub Actions Comprometidas

Según el investigador de seguridad Adnan Khan, el actor de amenaza utilizó un workflow malicioso para publicar el CLI malicioso de Bitwarden. "Creo que esta es la primera vez que un paquete que usa la publicación confiable de NPM ha sido comprometido".

Este detalle es particularmente significativo porque NPM Trusted Publishing se considera una de las mejores prácticas de seguridad en la distribución de paquetes, pero incluso esta medida de protección fue vulnerada.

¿Quién Está Detrás? El Enigmático TeamPCP

Se sospecha que el actor de amenaza conocido como TeamPCP está detrás del último ataque dirigido a Checkmarx. Sin embargo, al momento de escribir este artículo, la cuenta X de TeamPCP ha sido suspendida por violar las reglas de la plataforma.

Cómo Detectar Si Fuiste Afectado

➡️ Verifica tu versión de Bitwarden CLI

➡️ Revisa el historial de instalaciones

➡️ Busca archivos sospechosos

Revisa tus repositorios de GitHub:

- Busca repositorios con nombres en formato --<3 dígitos>

- Verifica si hay commits no autorizados

- Revisa workflows de GitHub Actions añadidos recientemente

Acciones Inmediatas de Mitigación

Paso 1: Desinstala inmediatamente

Paso 2: Rota TODAS las credenciales

- Tokens de GitHub (personal access tokens)

- Tokens de npm

- Claves SSH

- Variables de entorno (.env)

- API keys de servicios cloud (AWS, Azure, GCP)

- Credenciales de herramientas de IA (Claude, OpenAI, etc.)

Paso 3: Revoca accesos de GitHub Actions

➡️ Ve a GitHub Settings > Applications > Authorized OAuth Apps

➡️ Revoca cualquier acceso sospechoso

➡️ Revisa los workflows en todos tus repositorios

Paso 4: Audita repositorios

➡️ Busca repositorios sospechosos en tu cuenta

Paso 5: Revisa logs de CI/CD

Busca ejecuciones de workflows no autorizadas

Verifica secretos accedidos recientemente

Audita cambios en configuraciones de secretos

Medidas a tomar para equipos y organizaciones:

🛡️ Identifica cuántos desarrolladores usan Bitwarden CLI

🛡️ Determina qué sistemas tienen acceso estos desarrolladores

🛡️ Mapea todos los repositorios y servicios potencialmente comprometidos

🛡️ Crea un plan de rotación priorizado (secretos de producción primero)

🛡️ Automatiza donde sea posible

🛡️ Documenta cada cambio

🛡️ Revisa logs de acceso a todos los servicios críticos desde el 22 de abril de 2026

🛡️ Busca actividad anómala en horarios inusuales

🛡️ Identifica accesos desde IPs desconocidas

🛡️ Implementa verificación de integridad

🛡️ Usa herramientas de escaneo:

- Socket Security para detección de malware en paquetes

- Dependabot/Renovate con revisión manual

- Snyk para vulnerabilidades conocidas

🛡️ Limita permisos de tokens de GitHub

🛡️ Usa tokens de corta duración cuando sea posible

🛡️ Implementa RBAC estricto en CI/CD

Lecciones Críticas de Este Incidente

1. Nada es inmune

➡️ Incluso herramientas diseñadas específicamente para seguridad (como gestores de contraseñas) pueden ser vectores de ataque. La confianza ciega es peligrosa.

2. Los pipelines CI/CD son objetivos prioritarios

➡️ El ataque aprovechó una GitHub Action comprometida en el pipeline CI/CD de Bitwarden. Los sistemas de integración y despliegue continuo son objetivos extremadamente valiosos porque:

- Tienen acceso a secretos de producción

- Se ejecutan con altos privilegios

- Son difíciles de monitorear efectivamente

- Un solo compromiso puede propagarse masivamente

3. La cadena de suministro es el eslabón más débil

➡️ No basta con asegurar tu propio código. Debes:

- Verificar la integridad de cada dependencia

- Monitorear actualizaciones automáticas

- Implementar escaneo continuo

- Tener un plan de respuesta para compromiso de dependencias

4. El tiempo de exposición importa

➡️ El paquete estuvo disponible durante aproximadamente 1 hora y 33 minutos. Eso es todo lo que necesitaron los atacantes para potencialmente comprometer miles de sistemas.

5. La exfiltración a GitHub es sigilosa

➡️ Las herramientas de seguridad típicamente no marcan datos enviados a GitHub, lo que convierte a esta plataforma en un canal de exfiltración perfecto. Las organizaciones necesitan monitorear específicamente:

⚠️ Creación de repositorios anómala

⚠️ Commits desde pipelines CI/CD

⚠️ Actividad en horarios inusuales

⚠️ Recomendaciones de Seguridad a Largo Plazo

Para desarrolladores individuales:

🛡️ Verifica antes de actualizar

🛡️ No actualices automáticamente herramientas críticas

🛡️ Espera 24-48 horas después de releases

🛡️ Lee release notes y changelog

🛡️ Usa entornos aislados

🛡️ Desarrolla en contenedores o VMs

🛡️ Separa credenciales personales de laborales

🛡️ Nunca uses credenciales de producción en desarrollo

🛡️ Monitorea tu huella digital

🛡️ Audita regularmente tokens activos

🛡️ Revisa aplicaciones autorizadas mensualmente

🛡️ Usa 2FA hardware para cuentas críticas

Para equipos de seguridad:

🛡️ Implementa SBOM (Software Bill of Materials)

🛡️ Mantén inventario actualizado de todas las dependencias

🛡️ Automatiza detección de vulnerabilidades

🛡️ Establece política de actualizaciones

🛡️ Fortalece CI/CD

🛡️ Implementa revisión de workflows

🛡️ Usa secretos de corta duración

🛡️ Registra todos los accesos a secretos

🛡️ Implementa detección de anomalías en pipelines

🛡️ Programa simulacros

🛡️ Practica respuesta a compromiso de cadena de suministro

🛡️ Testa rotación masiva de credenciales

🛡️ Verifica capacidad de rollback rápido

🛡️ Educa al equipo

🛡️ Entrena sobre ataques a cadena de suministro

🛡️ Establece protocolo de reporte inmediato

🛡️ Comparte indicadores de compromiso

El Panorama Más Amplio: Shai-Hulud y el Futuro

Este incidente es parte de una tendencia preocupante. La campaña "Shai-Hulud" representa una evolución sofisticada en ataques a la cadena de suministro:

Características distintivas:

- Uso de GitHub Actions como vector de ataque

- Exfiltración a repositorios públicos

- Targeting de herramientas de desarrollo modernas (incluidas IA)

- Persistencia mediante inyección de workflows

Por qué es diferente:

- No ataca software legacy, sino herramientas modernas de desarrollo

- Explota la confianza en ecosistemas como npm y GitHub

- Se adapta a las tendencias actuales (herramientas de IA)

Conclusión: La Seguridad es un Proceso, No un Producto

El compromiso de Bitwarden CLI nos recuerda que en ciberseguridad no existen las garantías absolutas. Una herramienta diseñada para proteger secretos se convirtió temporalmente en un vector para robarlos. La ironía es dolorosa, pero la lección es clara.

La defensa moderna requiere: ✅ Verificación continua de integridad ✅ Monitoreo activo de anomalías ✅ Capacidad de respuesta rápida ✅ Rotación regular de credenciales ✅ Arquitectura de confianza cero ✅ Educación constante del equipo

Bitwarden respondió rápidamente y transparentemente, lo cual es ejemplar. Pero el incidente expone una verdad incómoda: la cadena de suministro de software es inherentemente vulnerable, y los atacantes lo saben.