Filtración de Datos en Telefónica: Consecuencias para los Usuarios y Cómo Protegerse (Actualizado 2025)

Hackeos y filtraciones de información

Juan David Rosas Salas

Categorías:

Seguridad2025-01-16

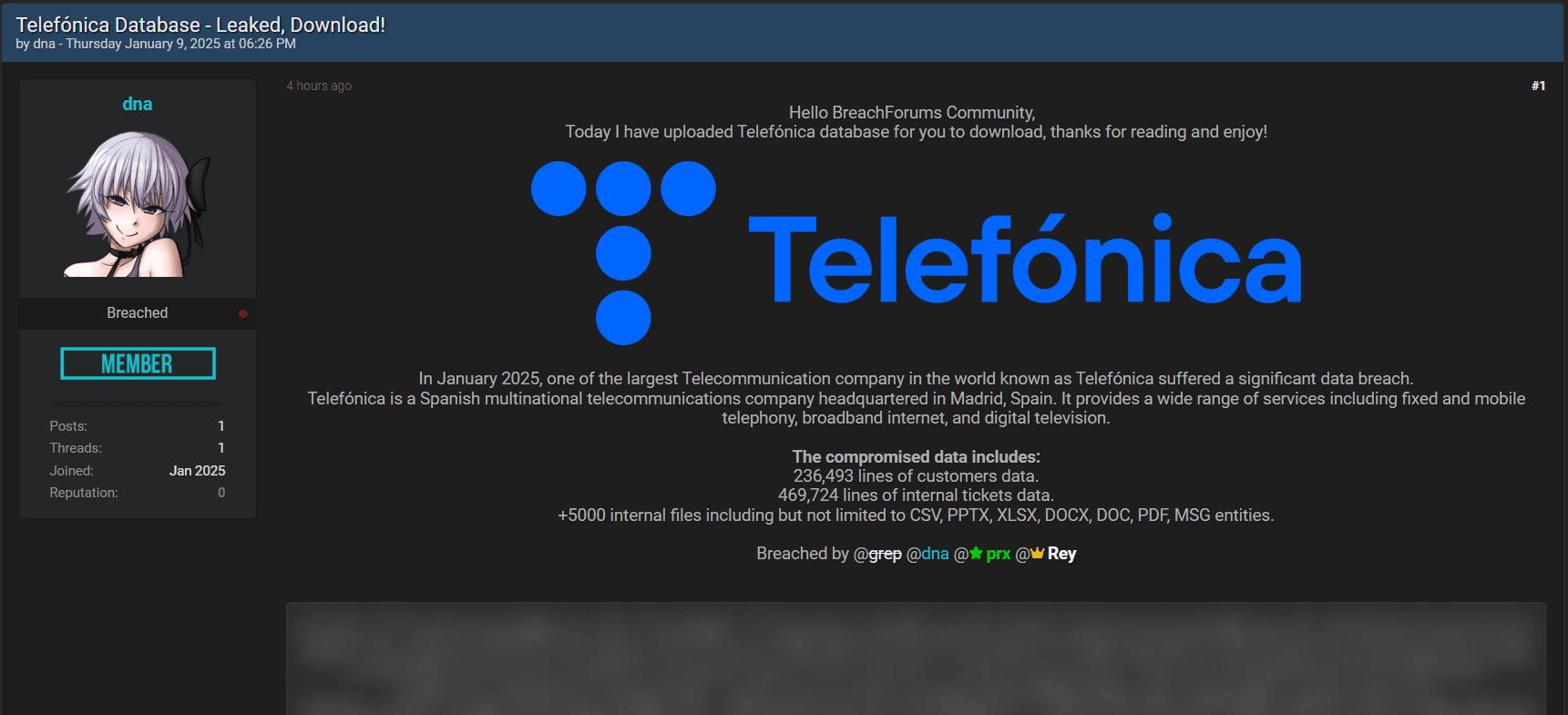

⚠️ El 9 de enero de 2025, el actor de amenazas conocido como DNA publicó en un foro de brechas de seguridad una base de datos sustraída de Telefónica, la multinacional de telecomunicaciones con sede en Madrid. Esta filtración expone información sensible tanto de clientes como de operaciones internas de la compañía.

Datos comprometidos:

- Información de clientes: 236.493 registros que incluyen datos personales y detalles de servicios contratados.

- Registros internos: 469.724 entradas relacionadas con operaciones y tickets internos.

- Archivos internos: Más de 5.000 documentos en formatos como CSV, PPTX, XLSX, DOCX, DOC, PDF y MSG, que podrían contener información financiera, operativa y administrativa.

La filtración fue llevada a cabo por varios actores de amenazas, entre ellos @grep, @dna, @prx y @Rey, quienes han puesto estos datos a disposición pública para su descarga, aumentando el riesgo de explotación maliciosa.

⚠️ ¿Qué implicaciones tiene una brecha de seguridad de tal calibre?

- Violación de la privacidad de los clientes: La exposición de información personal puede derivar en robos de identidad o ataques de phishing dirigidos.

- Disrupción operativa: La divulgación de documentos internos sensibles podría comprometer la seguridad operativa de Telefónica y facilitar futuros ataques.

- Daño reputacional: La confianza de los clientes y la credibilidad de la empresa podrían verse gravemente afectadas.

⚠️ ¿Qué consecuencias podrían haber para los usuarios?

- Robo de identidad: Los datos personales filtrados pueden ser utilizados para suplantar la identidad de los usuarios en actividades fraudulentas.

- Phishing y estafas: Los atacantes pueden emplear la información filtrada para enviar correos electrónicos o mensajes engañosos que aparenten ser de fuentes confiables.

- Acceso no autorizado a cuentas: Si se filtraron contraseñas o datos de autenticación, los atacantes podrían intentar acceder a cuentas personales o bancarias.

🛡️¿Cómo podemos protegernos?🛡️

1) Vigilar las cuentas: Los usuarios deben monitorear sus cuentas bancarias y de correo electrónico para detectar actividades sospechosas.

2) Cambiar contraseñas: Es recomendable cambiar las contraseñas de todas las cuentas relevantes, utilizando combinaciones fuertes y únicas.

3) Activar la autenticación en dos pasos (2FA): Esta medida añade una capa adicional de seguridad, dificultando el acceso no autorizado.

4) Ser cauteloso con correos electrónicos sospechosos: No hacer clic en enlaces ni descargar archivos adjuntos de correos de remitentes desconocidos.

5) Mantener el software actualizado: Asegurarse de que todos los dispositivos y aplicaciones estén al día con las últimas actualizaciones de seguridad.

Este incidente subraya la necesidad de que las empresas españolas refuercen sus medidas de ciberseguridad, especialmente aquellas que manejan grandes volúmenes de datos sensibles.

La implementación de estrategias de seguridad proactivas y la concienciación sobre las amenazas emergentes son esenciales para proteger tanto la información corporativa como la de los clientes.