Blog

Último artículo

Alertas de Phishing

29/05/2026

Alertas de Phishing

La Tormenta Perfecta:

Patch Tuesday Mayo 2026

Copy Fail y Dirty Frag

Malvertising y SEO Poisoning

Claude Mythos Preview

Un Solo Carácter Destruyó la Seguridad de Firefox: "&" vs "|"

El director de CISA cometió el error que tú podrías estar cometiendo ahora mismo

17 Extensiones Maliciosas Afectan a 840.000 Usuarios de Chrome, Firefox y Edge.

20 Millones de Razones para Estar Alerta

🍪 Seguridad Avanzada en Cookies del Navegador: Guía Completa de Protección (Actualizado)

La Zona Sin Protección

Un Solo Clic en un CAPTCHA Falso...

Un peligro latente

Vulnerabilidad crítica en Docker Desktop

Phishing con Unicode, el truco invisible tras enlaces falsos

Shadow IT: el enemigo invisible

🚨 Nueva campaña de phishing para robar credenciales de Microsoft 365 (Actualizado)

¿Se ha filtrado mi contraseña? - Compruébalo así ⬇️

Wi-Fi público, ¿ventaja o riesgo?

16.000.000.000 de contraseñas y usuarios hackeados

🛡️ ¿Qué es la suplantación de dominio y cómo puedes protegerte? 🛡️

⚠️ Nueva estafa en WhatsApp: cómo protegerte

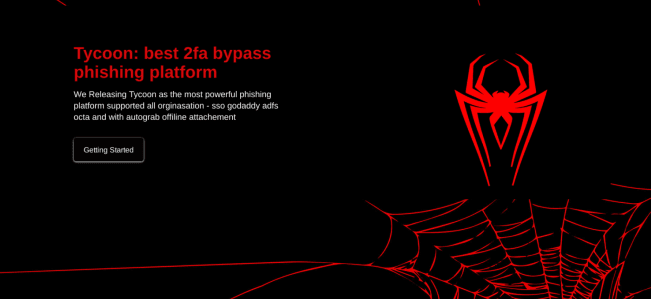

Tycoon 2FA: El kit de phishing que burla la autenticación multifactor y evade la detección

📢 ¡Cuidado! El malware se esconde en archivos que usas a diario 🚨

¿Piensas que tu empresa necesita nuestros servicios?

Si sientes que nuestra solución se adapta a tu empresa, ¡no dudes en ponerte en contacto con nosotros para explorar cómo podemos colaborar juntos en el éxito de tu negocio!