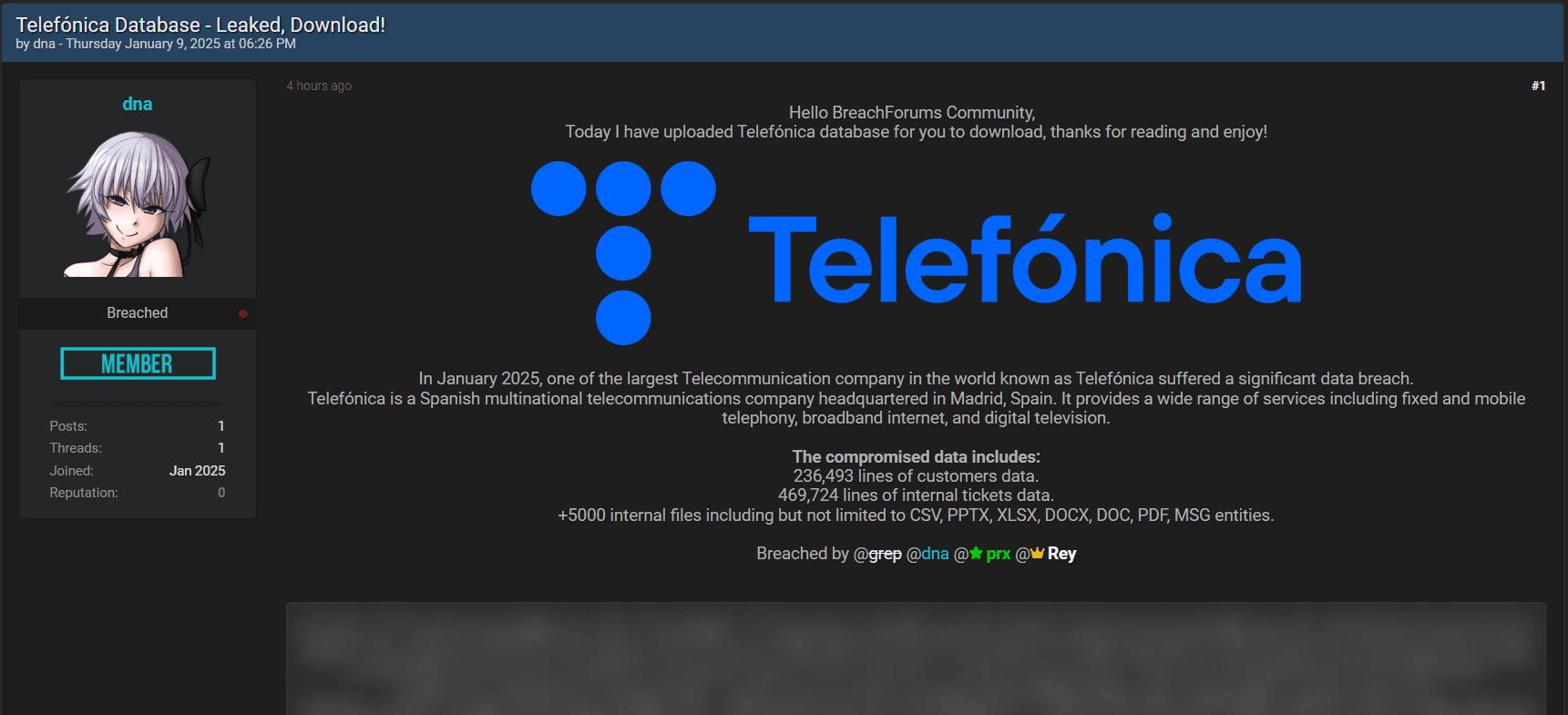

Malvertising y SEO Poisoning

La Amenaza Invisible en tus Búsquedas Online

Juan David Rosas Salas

Categorías:

HackingSeguridad2026-04-20

Imagina esto: buscas en Google "descargar Adobe Reader", haces clic en el primer resultado que aparece, y sin saberlo acabas de instalar malware en tu equipo. O peor aún, buscas acceder a tu banco online, ingresas tus credenciales en lo que parece ser la página oficial, y en segundos tus datos están en manos de ciberdelincuentes. Bienvenido al mundo del malvertising, SEO poisoning y las estafas a través de publicidad en motores de búsqueda.

Estas técnicas se han convertido en una de las amenazas más sofisticadas y peligrosas del panorama actual de ciberseguridad, precisamente porque explotan nuestra confianza en herramientas que usamos diariamente: Google, Bing, y otros buscadores.

¿Qué es el Malvertising?

El malvertising (publicidad maliciosa) es la práctica de utilizar anuncios publicitarios legítimos para distribuir malware o dirigir a usuarios a sitios fraudulentos. Los atacantes compran espacios publicitarios en redes de anuncios reconocidas como Google Ads, Bing Ads o incluso en sitios web de confianza.

¿Cómo funciona?

Lo más peligroso: No necesitas hacer nada más que visitar una página web para ser infectado. Algunos malvertising utilizan técnicas de "drive-by download" que explotan vulnerabilidades en tu navegador.

1. Los ciberdelincuentes crean anuncios que parecen completamente legítimos

2. Compran espacio publicitario en plataformas de publicidad reconocidas

3. Los anuncios se muestran en sitios web de confianza o en resultados de búsqueda

4. Cuando un usuario hace clic, puede:

- Ser redirigido a una página de phishing

- Descargar malware automáticamente

- Infectarse mediante exploit kits sin siquiera darse cuenta

SEO Poisoning: Envenenando los Resultados de Búsqueda

El SEO Poisoning (envenenamiento de SEO) o Black Hat SEO es la manipulación de algoritmos de motores de búsqueda para posicionar sitios maliciosos en los primeros resultados.

Técnicas comunes:

Keyword Stuffing: Saturar páginas comprometidas con palabras clave populares relacionadas con software legítimo como "descargar VSCode", "Claude Code instalación", "Adobe Reader gratis".

Cloaking: Mostrar contenido diferente a los bots de Google que a los usuarios reales. El bot ve contenido legítimo, pero los usuarios son redirigidos a páginas maliciosas.

Inyección de contenido: Comprometer sitios web legítimos e inyectar enlaces o páginas maliciosas que heredan la autoridad del dominio.

Link farms y PBNs: Crear redes de sitios web falsos que se enlazan entre sí para inflar artificialmente la autoridad de dominios maliciosos.

Objetivo actual: Aplicaciones de desarrollo y productividad

Los atacantes se están enfocando especialmente en aplicaciones populares entre desarrolladores y profesionales:

- VSCode y Claude Code: Páginas falsas que ofrecen "extensiones premium" o "versiones mejoradas"

- Adobe Reader y Creative Suite: Sitios que prometen versiones gratuitas pero distribuyen malware

- Herramientas de IA: Claude, ChatGPT Plus "crackeados" o con "acceso ilimitado"

- IDEs y herramientas de desarrollo: JetBrains, Sublime Text, Git clients falsos

Typosquatting: El Arte del Error Tipográfico

El typosquatting consiste en registrar dominios que son variaciones comunes de sitios legítimos, aprovechando errores de escritura de los usuarios.

Ejemplos reales:

gooogle.com en lugar de google.com

adobe.com en lugar de adobe.com

vscod.com en lugar de code.visualstudio.com

antropic.com en lugar de anthropic.com

claud.ai en lugar de claude.ai

Variantes sofisticadas:

Homógrafos IDN: Usar caracteres de otros alfabetos que se ven idénticos (como la 'а' cirílica en lugar de la 'a' latina)

Combinaciones de palabras: claude-code-download.com, vscode-official.com

TLDs alternativos: adobe.download, vscode.app

Google Ads Phishing: La Estafa Premium

Esta es quizás la técnica más insidiosa porque aprovecha la confianza que depositamos en los resultados "patrocinados" de Google.

¿Cómo funciona el ataque?

1. Los atacantes crean páginas que imitan perfectamente sitios legítimos

2. Compran anuncios en Google Ads para palabras clave específicas

3. Los anuncios aparecen por encima de los resultados orgánicos legítimos

4. Los usuarios, al ver el anuncio en la primera posición, asumen que es oficial

5. Hacen clic y son dirigidos a páginas de phishing o descarga de malware

Casos reales reportados en 2024-2026:

Ataques a billeteras de criptomonedas:

- Anuncios falsos de MetaMask, Ledger, Phantom

- Los usuarios conectan sus wallets a sitios falsos

- Pérdidas millonarias en criptoactivos

Software de desarrollo:

- Anuncios para "VSCode Pro" o "Claude Code Enterprise"

- Promesas de características adicionales gratuitas

- Instalación de backdoors y keyloggers

Herramientas corporativas:

- Zoom, Teams, Slack "versiones mejoradas"

- Acceso a credenciales corporativas

- Instalación de RATs (Remote Access Trojans)

Cómo Detectar y Protegerte de Enlaces Maliciosos

1. Verifica SIEMPRE la URL antes de hacer clic

En anuncios de Google:

- Pasa el cursor sobre el enlace sin hacer clic

- Verifica que el dominio sea exactamente el oficial

- Desconfía de URLs con múltiples subdominios: download.vscode.microsoft-office.com ❌

Señales de alarma:

✅ Legítimo: https://code.visualstudio.com/download

❌ Sospechoso: https://vscode-download.com

❌ Sospechoso: https://code.visualstudio.download.now.com

❌ Sospechoso: https://visualstudiocode.app

2. Busca el candado HTTPS... pero con precaución

Mito: "Si tiene HTTPS es seguro" Realidad: Los sitios de phishing también usan HTTPS

Lo que SÍ debes verificar:

➡️ Que el certificado corresponda exactamente al dominio oficial

➡️ Haz clic en el candado y revisa a quién está emitido el certificado

➡️ Desconfía de certificados gratuitos en sitios que deberían ser corporativos

3. No confíes en la posición en resultados de búsqueda

Los anuncios siempre aparecen marcados con "Patrocinado" o "Ad", pero muchos usuarios no lo notan.

Mejores prácticas:

➡️ Saltea los primeros 2-3 resultados si son anuncios

➡️ Busca el resultado orgánico del sitio oficial

➡️ Usa marcadores (bookmarks) para sitios que visitas frecuentemente

4. Descarga software SOLO desde fuentes oficiales

Para aplicaciones de desarrollo:

Aplicación ➡️ Fuente Oficial ÚNICA

VSCode ➡️ code.visualstudio.com

Claude Code ➡️ claude.ai/code o desde la CLI oficial

Adobe Reader ➡️ get.adobe.com/reader

Git ➡️ git-scm.com

Node.js ➡️ nodejs.org

Nunca descargues desde:

Sitios de "descarga rápida" o "mirrors"

Resultados de búsqueda que no sean el sitio oficial

Enlaces en foros sin verificar

Archivos compartidos en Telegram, Discord sin verificación

5. Usa extensiones de seguridad del navegador

Recomendaciones:

✅ uBlock Origin: Bloquea anuncios maliciosos

✅ HTTPS Everywhere: Fuerza conexiones seguras

✅ MetaMask/Wallet Guard: Detecta sitios de phishing de crypto (si usas cripto)

✅ Google Password Checkup: Alerta si ingresas credenciales en sitios sospechosos

6. Verifica la reputación del dominio

Herramientas útiles:

✅ VirusTotal: virustotal.com - Analiza URLs

✅ URLVoid: urlvoid.com - Reputación de dominios

✅ Whois: Verifica cuándo fue registrado el dominio (dominios muy nuevos = sospechosos)

✅ Google Transparency Report: transparencyreport.google.com/safe-browsing/search

7. Activa la verificación en dos pasos (2FA)

Incluso si caes en un sitio de phishing e ingresas tu contraseña, 2FA puede salvarte:

✅ Usa autenticación con aplicaciones (Google Authenticator, Authy)

➡️ Evita 2FA por SMS cuando sea posible

➡️ Considera llaves de seguridad físicas (YubiKey) para cuentas críticas

8. Mantén actualizado todo tu software

Los exploit kits del malvertising explotan vulnerabilidades conocidas:

➡️ Actualiza tu navegador inmediatamente cuando haya parches

➡️ Mantén actualizado Adobe Reader, Java, Flash (o mejor, desinstálalos si no los necesitas)

➡️ Usa gestores de actualizaciones automáticas

9. Educa a tu equipo (si eres responsable de seguridad)

Las campañas de malvertising apuntan especialmente a:

⚠️ Departamentos de desarrollo (VSCode, Git, IDEs)

⚠️ Equipos creativos (Adobe Suite)

⚠️ Personal administrativo (software de oficina)

Programa simulacros de phishing y entrena a tu equipo a reconocer:

➡️ URLs sospechosas

➡️ Anuncios vs resultados orgánicos

➡️ Señales de advertencia en páginas de descarga

Casos Específicos: Ataques Recientes a Herramientas de Desarrollo

Campaña contra Claude Code (2026)

En marzo de 2026 se detectó una campaña masiva de Google Ads Phishing dirigida a desarrolladores:

➡️ Anuncios para "Claude Code Pro" y "Claude Code Enterprise"

➡️ Dominios typosquatting: claude-code.com, claudecode.ai, claude.codes

➡️ Promesas de "acceso ilimitado" y "funcionalidades premium gratuitas"

➡️ Instaladores que contenían:

- Backdoors que robaban código fuente

- Keyloggers para capturar credenciales

- Mineros de criptomonedas

VSCode Extensions Maliciosas (2025-2026)

Sitios falsos que promovían "extensiones esenciales" o "paquetes de extensiones premium":

⚠️ Inyección de código malicioso en proyectos

⚠️ Exfiltración de variables de entorno (API keys, tokens)

⚠️ Acceso remoto a entornos de desarrollo

Adobe Reader "Gratis" (Campaña continua)

Uno de los vectores más antiguos pero aún efectivo:

⚠️ Páginas que ofrecen Adobe Reader "sin restricciones"

⚠️ PDFs infectados que explotan vulnerabilidades zero-day

⚠️ Instaladores que incluyen adware, spyware y ransomware

🚩Red Flags: Señales Inmediatas de Peligro

Si ves alguna de estas señales, cierra la página inmediatamente:

🚩 URLs sospechosas:

➡️ Múltiples guiones: claude-ai-code-download.com

➡️ Subdominios extraños: download.official.claude.faksite.com

➡️ TLDs inusuales para software corporativo: .top, .xyz, .download

🚩 Página de descarga:

➡️ Cuenta regresiva: "¡Descarga expira en 5 minutos!"

➡️ Pop-ups agresivos

➡️ Botones de descarga múltiples confusos

➡️ Promesas de "versión premium gratis"

🚩 Instalador:

➡️ Pide permisos excesivos

➡️ No está firmado digitalmente

➡️ Tamaño sospechoso (demasiado pequeño o grande)

➡️ Instalador que instala "software adicional"

🚩 Página de login:

➡️ URL no coincide exactamente con el sitio oficial

➡️ Errores ortográficos o gramaticales

➡️ Diseño ligeramente diferente al original

➡️ No carga HTTPS correctamente

¿Qué Hacer si Sospechas que Caíste en una Trampa?

1. Desconecta internet - Evita exfiltración de datos

2. No ingreses más credenciales

3. Cambia contraseñas desde otro dispositivo seguro

4. Escanea con antimalware (Malwarebytes, Windows Defender, etc.)

5. Revoca tokens y API keys si es un entorno de desarrollo

6. Notifica al equipo de seguridad si es entorno corporativo

7. Monitorea cuentas bancarias y tarjetas en los siguientes días

Para entornos de desarrollo comprometidos:

➡️ Rota todas las credenciales (Git, AWS, Azure, APIs)

➡️ Revisa commits recientes en busca de código sospechoso

➡️ Verifica variables de entorno y secretos

➡️ Considera reinstalar el sistema desde cero

➡️ Audita accesos recientes a repositorios y servicios

➡️ Herramientas de Prevención Corporativa

Para equipos y empresas, considera implementar:

Nivel DNS:

- DNS Filtering: Cloudflare Gateway, Cisco Umbrella

- Bloqueo de dominios recién registrados

- Listas negras actualizadas de phishing

Nivel Endpoint:

- EDR (Endpoint Detection and Response): CrowdStrike, SentinelOne

- Application whitelisting

- Prevención de ejecución desde carpetas temporales

Nivel Red:

- Proxy con inspección SSL

- Bloqueo de categorías de sitios sospechosos

- Análisis de reputación de URLs en tiempo real

Nivel Usuario:

- Security Awareness Training continuo

- Simulacros de phishing mensuales

- Reportes facilitados (botón "reportar phishing" en email)

Conclusión: La Seguridad Empieza con la Consciencia

El malvertising, SEO poisoning y Google Ads phishing son amenazas que evolucionan constantemente. Los atacantes invierten recursos significativos en hacer que sus páginas parezcan indistinguibles de las legítimas, y atacan precisamente las herramientas que más usamos: VSCode, Claude Code, Adobe Reader, y otras aplicaciones esenciales.

La mejor defensa es una combinación de: ✅ Escepticismo saludable ante cualquier descarga ✅ Verificación meticulosa de URLs ✅ Uso de fuentes oficiales exclusivamente ✅ Herramientas de seguridad actualizadas ✅ Educación continua del equipo

Recuerda: si parece demasiado bueno para ser verdad (software premium gratis, funcionalidades exclusivas sin costo), probablemente sea una trampa.

La próxima vez que busques descargar VSCode, Claude Code, o Adobe Reader, toma 30 segundos extra para verificar que estás en el sitio correcto. Esos 30 segundos pueden ahorrarte semanas de dolores de cabeza limpiando una infección de malware o recuperándote de un robo de credenciales.

Mantente seguro, mantente escéptico, mantente actualizado.