El INCIBE en el punto de mira

Sin hackear los sistemas, con todos tus datos expuestos

Juan David Rosas Salas

Categorías:

Investigación2026-03-05

Un actor conocido como Police-ESP-Doxed publicó en foros de ciberdelincuentes datos personales de directivos del Instituto Nacional de Ciberseguridad y del jefe de la Comisaría General de Información de la Policía Nacional. La paradoja: no hackeó ningún sistema. Solo ensambló los fragmentos que otros dejaron atrás durante años.

Lo que ocurrió: hechos antes que titulares

El 25 de febrero de 2026, varios medios especializados reportaban que un actor de amenazas identificado como Police-ESP-Doxed había publicado en un foro de ciberdelincuentes información personal detallada de trabajadores, extrabajadores y altos cargos del INCIBE, el organismo público encargado de proteger digitalmente a ciudadanos y empresas en España. Horas más tarde, trascendía que el mismo actor había publicado datos del jefe de la Comisaría General de Información de la Policía Nacional.

La reacción mediática fue inmediata: titulares sobre un "hackeo al INCIBE", especulaciones sobre una brecha en los sistemas del organismo y alarma institucional. Sin embargo, tanto el INCIBE como las investigaciones iniciadas por el Centro Criptológico Nacional apuntan a una conclusión radicalmente diferente: los sistemas del instituto no fueron vulnerados. Lo que ocurrió es, en cierto modo, más inquietante que un hackeo convencional.

⚠ Dato clave

Los datos expuestos incluyen información que los propios sistemas del INCIBE o la Policía no conservan: referencias a trámites administrativos personales, servicios contratados a título privado y ayudas solicitadas años atrás. Ningún servidor institucional comprometido puede explicar eso. Sí puede explicarlo la combinación de docenas de filtraciones anteriores contra terceros con los que las víctimas tuvieron relación.

// Qué datos quedaron expuestos

Dirección física -> Domicilio particular de directivos actuales y anteriores

Teléfono móvil -> Números personales, incluyendo operadora contratada en algunos casos

Correo electrónico -> Direcciones personales y profesionales

Fecha de nacimiento -> Datos biográficos básicos

DNI / Documentos -> Número de documento de identidad (especialmente en el caso de la Policía Nacional)

Contraseñas antiguas -> Credenciales de servicios externos; no procedentes de sistemas institucionales

Trámites administrativos -> Ayudas, gestiones y servicios contratados a título personal y familiar

El nuevo modus operandi: no hackear, sino ensamblar

Para comprender lo que realmente ocurrió hay que entender una técnica que ha madurado silenciosamente en la economía subterránea del cibercrimen: la agregación de datos filtrados. No requiere vulnerar ningún sistema en particular. Requiere paciencia, acceso a los repositorios correctos y la capacidad de cruzar información procedente de múltiples fuentes dispares.

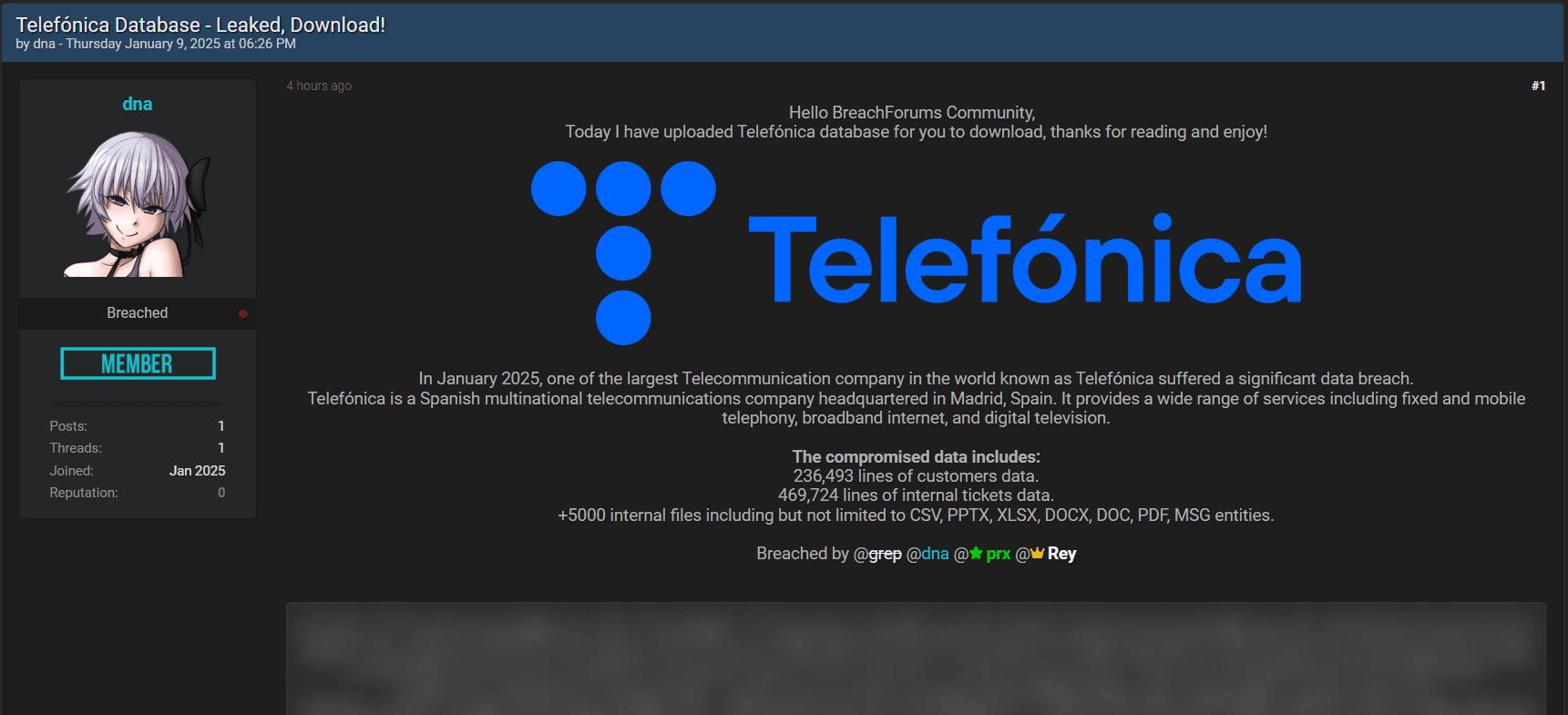

En los últimos años, compañías de telecomunicaciones, eléctricas, entidades financieras, plataformas de comercio electrónico y organismos públicos han sufrido brechas de seguridad que dejaron millones de registros en la dark web. Cada brecha, por pequeña que parezca, contribuye a un repositorio global de información personal que no caduca y que puede cruzarse indefinidamente con otras filtraciones.

"Los cibermalos no necesitan vulnerar la institución donde trabaja la víctima, sino ensamblar piezas dispersas hasta construir un perfil detallado."

— Fuentes del sector de la ciberseguridad, citadas por Escudo Digital

El procedimiento es el siguiente: el atacante parte del nombre de una persona concreta —en este caso, directivos del INCIBE o de la Policía— y rastrea su presencia en múltiples filtraciones previas. Si ese directivo era cliente de una operadora que fue hackeada en 2021, su teléfono puede estar en ese repositorio. Si contrató un servicio financiero comprometido en 2023, su DNI puede aparecer en otro. Si usó una plataforma de e-commerce que sufrió una brecha, su dirección física puede haber quedado expuesta. El resultado es un perfil detallado construido sin tocar ningún sistema de la institución objetivo.

// Cómo se construye un perfil de doxing

1. Selección estratégica del objetivo: El atacante elige personas de relevancia pública o institucional cuya exposición genere el mayor impacto mediático e institucional posible, maximizando el retorno de la operación.

2. Rastreo en filtraciones previas: Se busca el nombre, correo o DNI en bases de datos robadas disponibles en foros de la dark web, repositorios públicos o canales especializados. Herramientas automatizadas aceleran este proceso enormemente.

3. Cruce y enriquecimiento de datos: Los fragmentos de distintas fuentes se combinan: el teléfono de una filtración, la dirección de otra, el DNI de una tercera. Cada brecha pasada suma una pieza al rompecabezas del perfil final.

4. Publicación y amplificación: El perfil resultante se publica en foros especializados con un nombre de atribución diseñado para maximizar confusión sobre el origen del ataque y generar alarma institucional y mediática.

Doxing: la amenaza que no necesita romper nada

Lo que Police-ESP-Doxed practicó tiene nombre: doxing dirigido. El término, derivado de "docs" (documentos), describe la publicación intencionada de datos privados con fines de intimidación, exposición pública o presión institucional. Históricamente asociado al hacktivismo y a conflictos en comunidades online, el doxing ha evolucionado hacia algo cualitativamente diferente: campañas estructuradas contra objetivos estratégicamente seleccionados.

En este caso, la selección de directivos del INCIBE y de la Policía responde a una lógica clara: generar desconfianza institucional en el propio organismo encargado de la ciberseguridad nacional, demostrar capacidad técnica ante la comunidad de ciberdelincuentes y crear un impacto mediático desproporcionado respecto al esfuerzo técnico real requerido.

No hace falta hackear el INCIBE si puedes hacer creer al mundo que lo has hecho.

ℹ Respuesta oficial del INCIBE

El organismo publicó un comunicado en el que subrayó que "la aparición de datos de una persona vinculada a una entidad concreta no demuestra, por sí sola, que haya existido una brecha en los sistemas de esa entidad" y que estas publicaciones suelen basarse en "la agregación de datos procedentes de antiguas publicaciones de datos personales en Internet que periódicamente circulan". El Centro Criptológico Nacional, dependiente del CNI, asumió formalmente la investigación de ambos incidentes.

La lección más incómoda: el pasado no se puede parchear

Si este incidente tuviera una conclusión técnica única, sería esta: no existe parche para las filtraciones de terceros. Un directivo del INCIBE puede aplicar las mejores prácticas de seguridad en su vida digital. Puede usar contraseñas únicas y robustas, activar la autenticación en dos factores, cifrar sus comunicaciones y nunca caer en un phishing. Pero si la operadora telefónica que eligió en 2019 sufrió una brecha que expuso su número y dirección, esa información está disponible para quien sepa buscarla, hoy y dentro de diez años.

Este es el núcleo del problema que ilustra el incidente del INCIBE: cada gran brecha empresarial deja un legado de información reutilizable indefinidamente. La fragmentación de datos personales en decenas de compañías y servicios distintos, lejos de ser una protección por dispersión, crea múltiples puntos de entrada para quien quiera reconstruir una identidad completa. Los atacantes solo necesitan combinar registros de distintas fuentes comprometidas.

// Qué pueden hacer usuarios y organizaciones

Aunque el doxing basado en filtraciones de terceros es difícil de prevenir completamente, hay medidas concretas que reducen la superficie de exposición y el impacto potencial:

- Monitorizar tu propia huella digital. Servicios como Have I Been Pwned permiten saber si tu correo ha aparecido en filtraciones conocidas. Revisarlo periódicamente es una práctica esencial y gratuita.

- Usar alias de correo para servicios externos. En lugar de tu dirección principal, usar alias únicos por servicio limita considerablemente el daño de una filtración individual.

- Contraseñas únicas por servicio. Si una credencial queda expuesta en la brecha de un servicio, no debe comprometer los demás. Un gestor de contraseñas hace esto perfectamente viable.

- Autenticación en dos factores siempre que sea posible. Incluso si una contraseña queda expuesta, el 2FA añade una barrera adicional significativa para los atacantes.

- Para organizaciones: inteligencia de amenazas proactiva. Monitorizar foros y canales especializados de la dark web en busca de datos de empleados y directivos permite una respuesta antes de que el daño sea público.

- Minimizar la huella de datos personales reales. Revisar qué servicios tienen tu dirección física, teléfono y documentos, y limitar esta exposición a lo estrictamente necesario.

El desafío para instituciones como el INCIBE es doble: proteger sus propios sistemas internos, algo que en este caso hicieron correctamente, y gestionar el impacto reputacional de filtraciones que son el eco acumulado de ataques pasados contra terceros con los que sus empleados tuvieron relación como ciudadanos ordinarios.

Reflexión final: la ironía y la lección universal

Hay una ironía difícil de ignorar en este incidente: el organismo encargado de educar a ciudadanos y empresas sobre ciberseguridad en España, que gestiona la línea de ayuda 017, que emite alertas sobre phishing y brechas de datos, ve los datos de sus propios directivos publicados en un foro de ciberdelincuentes. No porque fallara en su misión institucional, sino porque el ecosistema digital en el que operamos todos —incluidos sus profesionales— genera inevitablemente una huella de datos que terceros comprometidos dejan al alcance de quien sepa buscarla.

La lección no es que el INCIBE sea vulnerable. La lección es que ningún individuo, por competente que sea en seguridad, está completamente protegido de las consecuencias de brechas en empresas con las que ha tenido relación. La seguridad personal en el mundo digital no depende únicamente de las propias decisiones, sino también de las decisiones de seguridad de cada compañía, administración o plataforma que alguna vez procesó nuestros datos.

Ese es el verdadero mensaje del incidente del INCIBE. Y es un mensaje que nos concierne a todos, no solo a quienes trabajan en ciberseguridad.