Shadow IT: el enemigo invisible

Shadow IT, la ciberseguridad no tiene vacaciones

Categorías:

SeguridadAnálisis2025-08-12

Las vacaciones son para desconectar… pero los ciberdelincuentes no lo hacen. Aunque dejemos a un lado las tareas del trabajo, ellos siguen activos, buscando oportunidades para atacar. Disfruta de tu tiempo libre, pero no bajes la guardia en ciberseguridad. En este caso hablaremos del Shadow IT.

¿Qué es el Shadow IT?

El término Shadow IT se refiere al uso de hardware, software, aplicaciones o servicios en la nube dentro de una organización sin la autorización o supervisión del departamento de TI.

Esto incluye desde instalar herramientas no aprobadas para gestionar tareas, hasta almacenar datos corporativos en servicios personales como Google Drive, Dropbox o WhatsApp.

Aunque muchas veces nace de la intención de trabajar más rápido o ser más productivo, el Shadow IT introduce riesgos que pueden comprometer la seguridad y el cumplimiento normativo de la empresa.

¿Por qué ocurre?

Búsqueda de agilidad: los empleados no quieren esperar días para que TI apruebe una herramienta.

Desconocimiento: falta de formación sobre las políticas de uso de tecnología.

Herramientas insuficientes: las soluciones oficiales no cumplen las necesidades reales.

Riesgos principales

Filtración de datos: aplicaciones no seguras pueden exponer información sensible.

Falta de visibilidad: el departamento de TI no puede proteger lo que no sabe que existe.

Cumplimiento normativo: uso de servicios que no cumplen con GDPR, ISO 27001 u otras regulaciones.

Vulnerabilidades técnicas: software sin parches ni control de versiones.

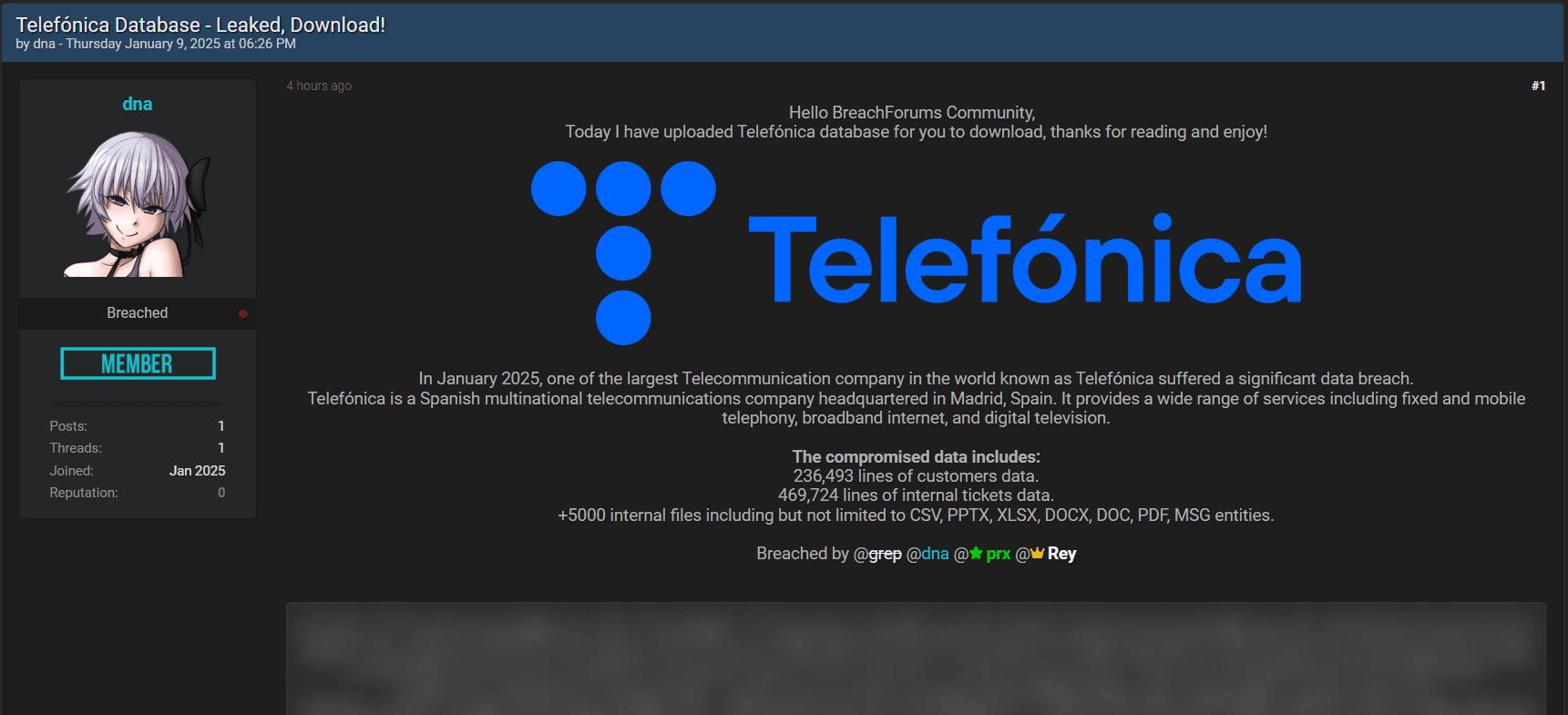

Ejemplos reales de Shadow IT

- Un equipo de ventas que comparte bases de clientes en un grupo privado de WhatsApp.

- Un diseñador que usa su cuenta personal de Dropbox para enviar archivos a un proveedor.

- Un gerente que instala software de videoconferencia no aprobado porque “funciona mejor”.

Cómo combatirlo sin frenar la productividad

- Políticas claras y comunicadas: definir qué se puede usar y qué no, explicando los riesgos.

- Escuchar al usuario: entender por qué buscan herramientas externas y evaluar alternativas seguras.

- Inventario continuo: usar soluciones de monitoreo que detecten aplicaciones y servicios no autorizados.

- Formación en ciberseguridad: concienciar que seguridad y eficiencia no son enemigos.

- Ofrecer opciones oficiales competitivas: si las herramientas internas son buenas, el incentivo a usar Shadow IT disminuye.

El Shadow IT no siempre parte de malas intenciones: en muchos casos es creatividad mal canalizada. El reto para los equipos de ciberseguridad no es solo prohibir, sino integrar y regular aquellas soluciones que aporten valor, sin comprometer la protección de la información.

En un mundo donde la tecnología avanza más rápido que las políticas, ignorar el Shadow IT es como dejar la puerta abierta esperando que nadie entre. La clave está en la visibilidad, la comunicación y la adaptación constante.